ARAG Experten über die Herausforderung der Digitalisierung

Der Safer Internet Day (SID) ist ein weltweiter Aktionstag für mehr Online-Sicherheit und für ein besseres Internet für Kinder und Jugendliche. In diesem Jahr findet er am 8. Februar statt – mit dem Motto „Together for a better Internet“. Auch die ARAG IT-Experten machen sich stark für ein sicheres, besseres Internet. Welche Auswirkungen Kriminalität im Netz für Unternehmen hat, welche neuen Herausforderungen sich durch das Arbeiten im Home-Office für die Informationssicherheit ergeben und wie man sich vor Cybercrime schützen kann, erläuterte ein Mitarbeiter des Landeskriminalamtes Nordrhein-Westfalen (NRW) am ARAG IT-Security Day im Januar.

Deutschlands IT-Sicherheit in Gefahr

Laut Bundesamt für Sicherheit in der Informationstechnik (BSI) bleibt die IT-Sicherheitslage hierzulande angespannt bis kritisch. So stieg beispielsweise die Anzahl der Schadprogramm-Varianten im letzten Jahr mit über 500.000 Varianten pro Tag rasant an und bildet damit den höchsten jemals gemessenen Wert, der 40 Prozent über dem bisherigen Durchschnittswert lag. Insgesamt produzierten Angreifer letztes Jahr etwa 144 Millionen neuer Malware-Varianten.

Die Zahlen steigen

Während das BSI laut Angaben der ARAG IT-Experten 2020 rund sieben Millionen Schadprogramm-Infektionen an deutsche Netzbetreiber übermittelte, verzeichnete es 2021 mit knapp 15 Millionen doppelt so viele Infektionen. Auch die Anzahl von Mails und Webseiten, in denen Schadprogramme enthalten waren, ist im Vergleich zum Vorjahr um etwa 25 Prozent gestiegen. Gleichzeitig wurden im Vorjahresvergleich rund 70 Prozent mehr Webseiten durch die Webfilter der Regierungsnetze gesperrt.

Neue Erpressungsmethoden

Die cyber-kriminellen Methoden, um von Unternehmen und Institutionen Lösegeld zu erpressen, werden immer ausgefeilter. Neben den bekannten Vorgehensweisen, mittels Verschlüsselungstrojanern Geld zu fordern, gab es Schweigegelderpressungen unter Androhung, kompromittierende Informationen im Netz zu enthüllen sowie Schutzgelderpressungen unter Androhung, Internetseiten außer Betrieb zu setzen (DDoS, Distributed Denial of Service). Die kritischen Informationen werden – sollte das Unternehmen nicht zahlen – von Angreifern auf extra dafür eingerichteten sogenannten Leak-Seiten veröffentlicht. Bei diesen Enthüllungsseiten verzeichnete das BSI einen Anstieg um 360 Prozent und nannte als Beispiel das Universitätsklinikum Düsseldorf, das in Folge eines Erpressungsangriffs 13 Tage lang keine Notfall-Patienten aufnehmen konnte.

Schutz vor Angriffen aus dem Netz

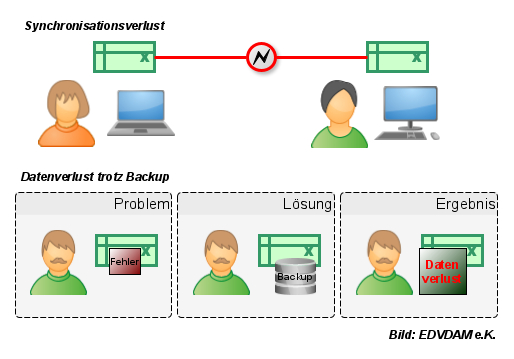

Um sich vor Angriffen mit Schadprogrammen zu schützen, raten die ARAG IT-Experten zu regelmäßigen Sicherheitsupdates und zu Antiviren-Software. Die wichtigste Maßnahme zur Absicherung gegen Ransomware-Angriffe ist ein regelmäßiges Backup. Dabei sollten es so genannte Offline-Backups sein, die nicht aus dem Unternehmens-Netzwerk heraus veränderbar sind oder gelöscht werden können. Die kontinuierliche Schulung aller Mitarbeiter zum Thema Informationssicherheit bildet eine weitere Schutzmaßnahme gegen Cyberkriminalität. Die ARAG IT-Experten raten, den Kreis der Personen mit administrativem Zugang zu den Systemen eng zu halten und bei den notwendigen Zugangsberechtigungen hohe Anforderungen an die Authentisierung zu stellen.

Zudem liefert das BSI über den Warn- und Informationsdienst (WID) des Computer Emergency Response Teams der Bundesverwaltung (CERT-Bund) regelmäßig und für die Empfänger kostenlos Informationen zu Schwachstellen und Sicherheitslücken sowie zu aktuellen Bedrohungen für IT-Systeme.

Home-Office-Situation

Viele Unternehmen haben durch COVID-19 die Digitalisierung im Schnelldurchlauf erlebt. Innerhalb kürzester Zeit wurden Arbeitsplätze nach Hause verlagert und das Arbeiten auf „Remote Work“ (Mobiles Arbeiten) oder „Hybrid Work“ (Kombination aus Arbeiten im Office und dem mobilen oder halbmobilen Arbeiten) umgestellt. Auf diese Entwicklung haben Cyberkriminelle sofort reagiert und ihre Angriffe auf die Zielgruppe Unternehmen und ihre Mitarbeiter fokussiert. Gerade die Einführung neuer Tools für das unkomplizierte Arbeiten von zu Hause bot Hackern eine enorme Angriffsfläche, da die Mitarbeiter mit der Nutzungsweise noch nicht ausreichend vertraut waren. Aktuelle Zahlen des Global Security Insights Report 2021 belegen, dass während der Corona-Zeit neun von zehn Cyberangriffen bei Unternehmen stattfanden. So wurden E-Mails versandt, die auf neue Hygieneregeln oder Verhaltensweisen für das Büro hinwiesen und unbedingt befolgt werden müssen oder die über globale Anweisungen bzw. Veränderungen der Corona-Maßnahmen informierten. Egal, welcher Aufhänger genutzt wurde, fast immer wurden die Mitarbeiter zu einem zügigen Handeln aufgefordert, z. B. in Form von Klicken auf einen gefakten Link. Auch Straftaten in Verbindung mit Videokonferenzanwendungen wurden verzeichnet. So verschafften sich Kriminelle Login-Daten durch das automatisierte Stehlen von Nutzer-Passwort-Kombinationen ( Credential Stuffing), die sie später im Darknet zum Kauf anboten.

Die ARAG IT-Experten empfehlen daher auch beim Arbeiten im Home-Office ein gesundes Maß an Aufmerksamkeit. Wenn eine Mail nicht eindeutig zuordnet werden kann, dann bleibt der Anhang besser ungeöffnet. Bei Links hilft es, wenn man diesen nicht blind folgt, sondern die Internetseite der betreffenden Firma oder Bank selbst aufruft. Dabei sollte man darauf achten, dass eine gesicherte Verbindung aufgebaut wird. Zu erkennen ist sie am Präfix „https://“. Egal ob privater oder betrieblicher User: Nach wie vor ist auch die Wahl sicherer Passwörter ein guter Schutz. Ganz wichtig: Auch wenn es mühsam ist, sollte für jeden Account ein eigenes Passwort verwendet werden, was zudem regelmäßig geändert wird. Hier helfen Passwortmanager.

Weitere interessante Informationen unter:

https://www.arag.de/service/infos-und-news/rechtstipps-und-gerichtsurteile/internet-und-computer/

Digitale Risiken und Empfehlungen für Privatanwenderinnen stellt das BSI auf seiner Seite „BSI für Bürger“ zusammen.

Die ARAG ist das größte Familienunternehmen in der deutschen Assekuranz und versteht sich als vielseitiger Qualitätsversicherer. Sie ist der weltweit größte Rechtsschutzversicherer. Aktiv in insgesamt 19 Ländern – inklusive den USA, Kanada und Australien – nimmt die ARAG über ihre internationalen Niederlassungen, Gesellschaften und Beteiligungen in vielen internationalen Märkten mit ihren Rechtsschutzversicherungen und Rechtsdienstleistungen eine führende Position ein. Ihren Kunden in Deutschland bietet die ARAG neben ihrem Schwerpunkt im Rechtsschutzgeschäft auch eigene einzigartige, bedarfsorientierte Produkte und Services in den Bereichen Komposit und Gesundheit. Mit rund 4.600 Mitarbeitenden erwirtschaftet der Konzern ein Umsatz- und Beitragsvolumen von 2,0 Milliarden Euro.

ARAG SE ARAG Platz 1 40472 Düsseldorf Aufsichtsratsvorsitzender Dr. Dr. h. c. Paul-Otto Faßbender

Vorstand Dr. Renko Dirksen (Sprecher) Dr. Matthias Maslaton Wolfgang Mathmann Hanno Petersen Dr. Joerg Schwarze Dr. Werenfried Wendler

Sitz und Registergericht Düsseldorf HRB 66846 USt-ID-Nr.: DE 119 355 995

Firmenkontakt

ARAG SE

Jennifer Kallweit

ARAG Platz 1

40472 Düsseldorf

+49 211 963-3115

Jennifer.Kallweit@ARAG.de

http://www.ARAG.de

Pressekontakt

Klaarkiming Kommunikation

Claudia Wenski

Steinberg 4

24229 Dänischenhagen

+49 4349 – 22 80 26

cw@klaarkiming-kommunikation.de

http://www.ARAG.de