Neue Modelle für Remote-Arbeit und Kundenkontakt, die aus der Pandemie resultieren, bereiten Probleme für angemessene Sicherheitsplanung bei Web-Anwendungen

Globale Unternehmen haben Schwierigkeiten, eine konsistente Anwendungssicherheit über mehrere Plattformen hinweg aufrechtzuerhalten. Zudem verlieren sie mit dem Aufkommen neuer Architekturen und der Einführung von Application Program Interfaces (APIs) an Transparenz. Dies sind die zentralen Ergebnisse der Radware-Studie „2020-2021 State of Web Application Security Report“. Hintergrund dieser Entwicklung ist die Notwendigkeit, sich schnell auf ein neues Modell für Remote-Arbeit und Kundenkontakt einzustellen, die aus der Pandemie resultierte. Bei dieser Umstellung hatten viele Entscheidungsträger wenig oder gar keine Zeit für eine angemessene Sicherheitsplanung.

Globale Unternehmen haben Schwierigkeiten, eine konsistente Anwendungssicherheit über mehrere Plattformen hinweg aufrechtzuerhalten. Zudem verlieren sie mit dem Aufkommen neuer Architekturen und der Einführung von Application Program Interfaces (APIs) an Transparenz. Dies sind die zentralen Ergebnisse der Radware-Studie „2020-2021 State of Web Application Security Report“. Hintergrund dieser Entwicklung ist die Notwendigkeit, sich schnell auf ein neues Modell für Remote-Arbeit und Kundenkontakt einzustellen, die aus der Pandemie resultierte. Bei dieser Umstellung hatten viele Entscheidungsträger wenig oder gar keine Zeit für eine angemessene Sicherheitsplanung.

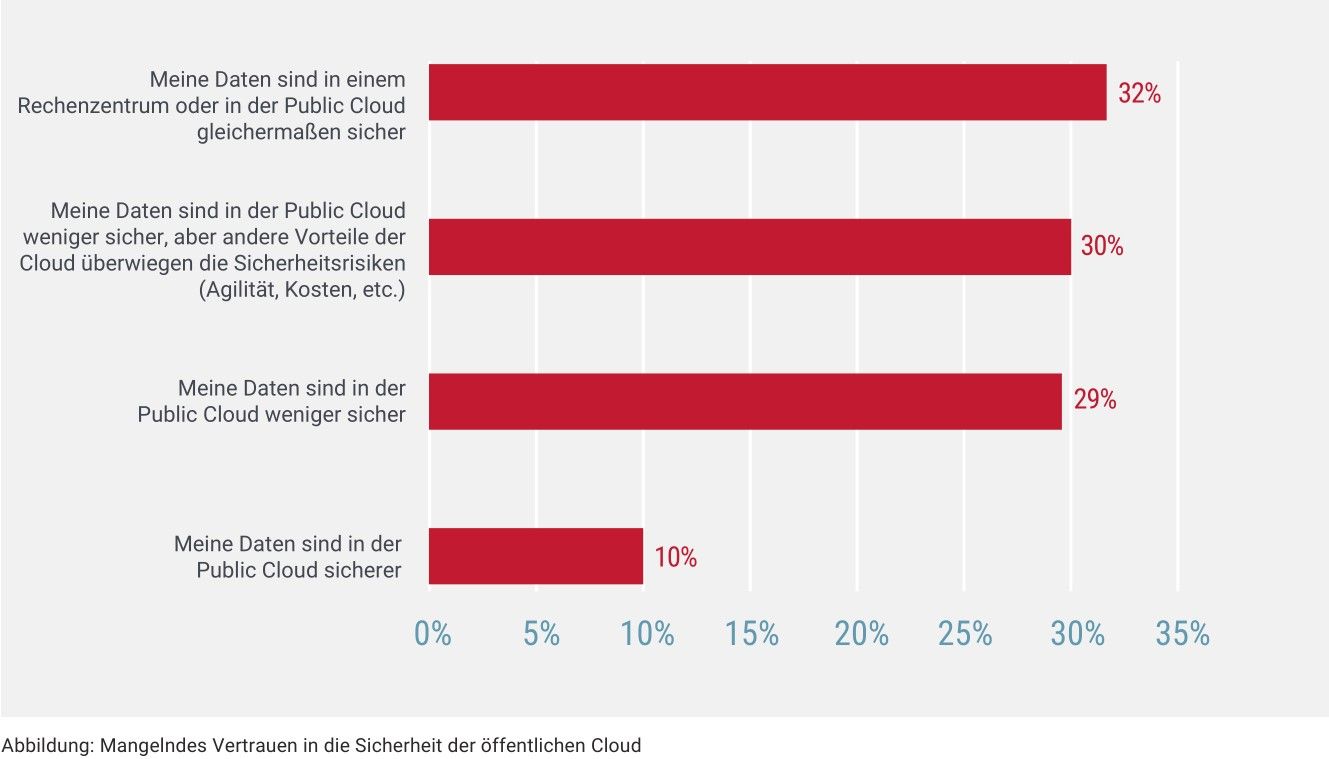

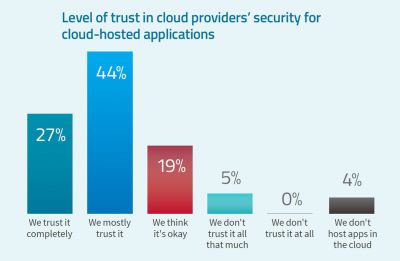

„Da mehr als 70 Prozent der Befragten berichten, dass ihre Produktions-Apps das Rechenzentrum bereits verlassen haben, wird die Gewährleistung der Sicherheit und Integrität dieser Daten und Anwendungen immer schwieriger, insbesondere in Multi-Cloud-Umgebungen“, sagt Gabi Malka, Chief Operating Officer bei Radware. „Diese Migration in Kombination mit der zunehmenden Abhängigkeit von APIs und der Einführung ungesicherter mobiler Apps ist ein Segen für Kriminelle, die damit einen Vorsprung in der Cybersicherheit haben. Während die Befragten, die bereits mehrere API-basierte Apps in Public Clouds betreiben, die Risiken zu verstehen scheinen, scheinen diejenigen, die dies noch nicht tun, gefährlich selbstgefällig zu sein.“

Wesentliche Erkenntnisse der Radware-Studie sind:

Mobile Apps weit weniger sicher

Mobile Apps spielen derzeit eine entscheidende Rolle, da die meisten Informationsarbeiter zu Hause arbeiten und die meisten mobile Apps für Unterhaltung, soziale Interaktion, Bildung und Einkäufe nutzen. Allerdings ist die Entwicklung mobiler Apps sehr unsicher. Dies ist zum Teil darauf zurückzuführen, dass mobile Apps häufiger von Dritten entwickelt werden.

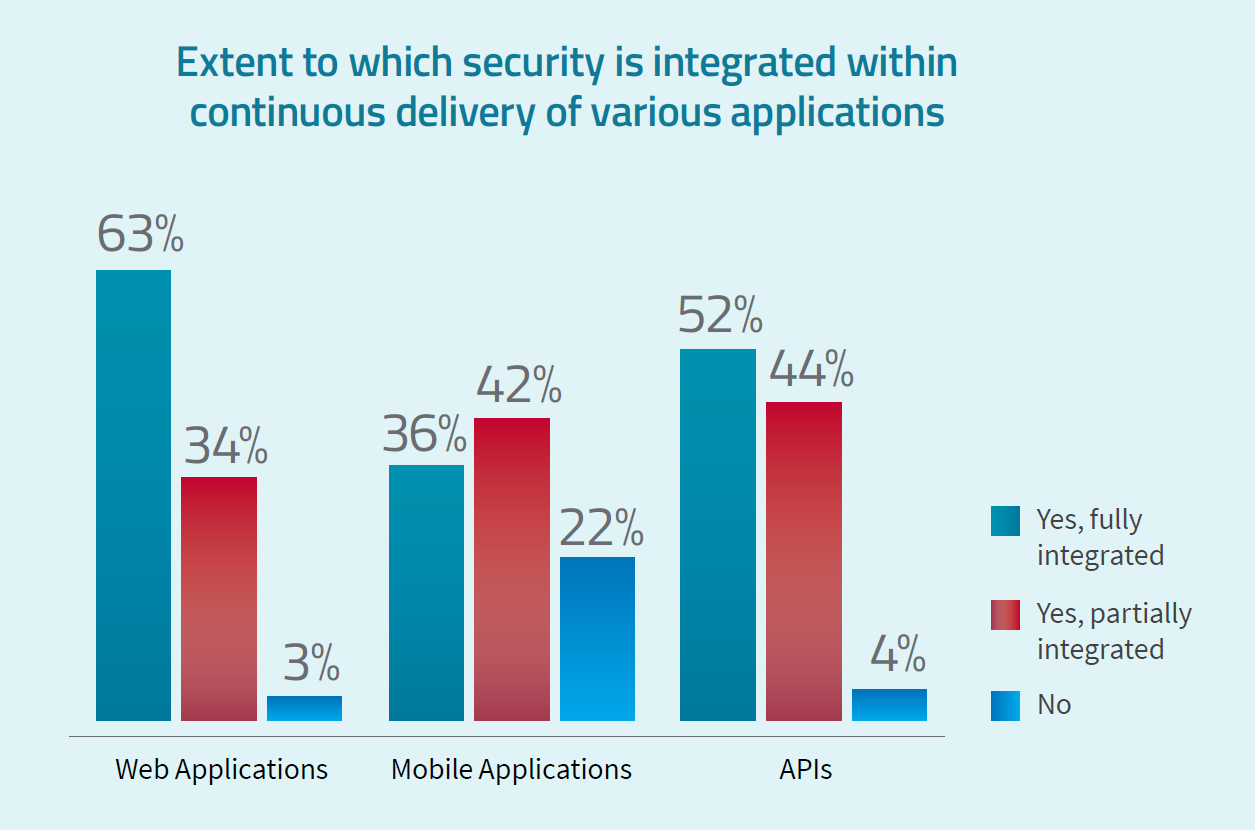

Diese Untersuchung ergab, dass nur 36 % der mobilen Apps über vollständig integrierte Sicherheitsfunktionen verfügen, und ein großer Teil hat entweder minimale oder gar keine Sicherheitsfunktionen (22 %). Solange die Sicherheit mobiler Apps nicht ernst genommen wird, erwartet Radware mehr – und schwerwiegendere – Vorfälle, die den mobilen Kanal für Angriffe nutzen. Das wiederum wird wahrscheinlich den Druck auf Unternehmen erhöhen, mobile Apps abzusichern, um Kundendaten nicht Hackern auszuliefern.

APIs sind die nächste große Bedrohung

Die Abhängigkeit von und das Vertrauen in webfähige Anwendungen in Form von APIs nimmt zu. Eine Vielzahl sensibler Datentypen wird von APIs verarbeitet, z. B. Zugangsdaten, Zahlungsinformationen usw. Die Security-Spezialisten von Radware erwarten, dass API-Missbrauch der häufigste Angriffsvektor wird. Daher ist die API-Sicherheit die kritischste Lücke, die Unternehmen im Jahr 2021 schließen sollten.

Fast 40 % der befragten Unternehmen gaben an, dass mehr als die Hälfte ihrer Anwendungen über APIs mit dem Internet oder Diensten Dritter verbunden sind. Etwa 55 % der Unternehmen erleben mindestens einmal im Monat einen DoS-Angriff gegen ihre APIs, 49 % sind mindestens einmal im Monat einer Form von Injektionsangriff ausgesetzt, und 42 % leiden mindestens einmal im Monat unter einer Manipulation von Elementen oder Attributen.

Unternehmen unvorbereitet auf Bot-Verkehr

Auch das Bot-Management ist ein großes Problem, weil Unternehmen nicht darauf vorbereitet sind, den Bot-Verkehr richtig zu verwalten. Während Web Application Firewalls wichtige Verteidigungsfunktionen bieten, um Angriffe auf APIs und Ähnliches zu erkennen und zu verhindern, bieten Bot-Management-Tools eine robuste Verteidigung gegen ausgeklügelte Bot-Angriffe. Sie geben Sicherheitsteams ein besseres Verständnis für den Umgang mit einer Vielzahl von Bedrohungen und Angriffen.

Die Umfrage von Radware ergab, dass nur 24 % der Unternehmen über eine spezielle Lösung verfügen, um zwischen einem echten Benutzer und einem Bot zu unterscheiden. Darüber hinaus sind nur 39 % der Befragten zuversichtlich, dass sie verstehen, was mit ausgeklügelten bösen Bots passiert.

Sicherheitspersonal ist nicht der Hauptentscheidungsträger

Trotz der im Bericht dargestellten Bedrohungen hat die Sicherheit bei der Anwendungsentwicklung nicht die höchste Priorität. In ca. 90 % der befragten Unternehmen können Sicherheitsverantwortliche nicht über die Architektur der Anwendungsentwicklung oder das Budget entscheiden. Etwa 43 % der befragten Unternehmen gaben an, dass die Integration von Sicherheitsmechanismen die End-to-End-Automatisierung des Release-Zyklus nicht unterbrechen sollte. Dies führt zu einer Situation, in der die für Security verantwortlichen Personen nur wenig Einfluss auf die Entwicklung von Anwendungen haben.

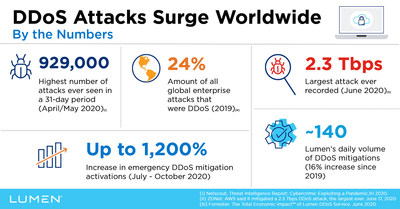

DDoS-Attacken werden nicht verschwinden

Die häufigste Bot-Attacke ist Denial-of-Service, wobei hier unterschiedliche Formen anzutreffen sind. Etwa 86 % gaben an, einen solchen Angriff erlebt zu haben, wobei ein Drittel von ihnen von wöchentlichen und 5 % von täglichen Vorkommnissen berichten. Denial-of-Service auf der Anwendungsschicht erfolgt häufig in Form von HTTP/S-Floods. Fast 60 % der Unternehmen erleben mindestens einmal im Monat oder öfter eine HTTP-Flut.

Der vollständige Bericht steht zur Verfügung unter https://www.radware.com/2020-application-security/

————————

Methodik:

Radware beauftragte Osterman Research mit der Durchführung einer Umfrage unter Entscheidungsträgern und Einflussnehmern in Unternehmen mit mindestens 1.000 Mitarbeitern. Die durchschnittliche Anzahl der Mitarbeiter in den befragten Organisationen lag bei 2.200. Zu den primären Jobfunktionen der befragten Personen gehörten Netzwerksicherheit (24 % der Befragten), DevOps/DevSecOps (20 %), Netzwerkbetrieb und verwandte Rollen (15 %), Anwendungsentwicklung (14 %), Anwendungssicherheit (9 %) sowie verschiedene andere IT- und verwandte Rollen (16 %). Die Mehrheit (70 %) der Befragten ist entweder im Senior Management oder in Führungspositionen tätig, weitere 16 % in leitenden Positionen.

Verantwortlicher für diese Pressemitteilung:

Radware GmbH

Herr Rob Hartley

Robert-Bosch-Str. 11a

63225 Langen

Deutschland

fon ..: +49 6103 70657-0

web ..: https://www.radware.com

email : radware@prolog-pr.com

Pressekontakt:

Prolog Communications GmbH

Herr Achim Heinze

Sendlinger Str. 24

80331 München

fon ..: +49 89 800 77-0

web ..: https://www.prolog-pr.com

email : achim.heinze@prolog-pr.com