Top-Platzierungen bei Produkt- und Marktführerschaft – Höchstbewertung für Sicherheit, Funktionalität, Interoperabilität und Bereitstellung

Frankfurt am Main – 20. Mai 2020 – BeyondTrust, globaler Marktführer für Privileged Access Management, wird im KuppingerCole-Bericht „2020 Leadership Compass for Privilege Management“ als ein Leader eingestuft. Neben Top-Platzierungen in den Kategorien Produkt und Marktführerschaft erreicht BeyondTrust die Höchstwertung „Strong Positive“ für Sicherheit, Funktionalität, Interoperabilität und Bereitstellung. Mehr als weltweit 20.000 Organisationen, darunter 78 Unternehmen der Fortune-100-Liste, setzen BeyondTrusts PAM-Lösungen zur Absicherung und Unterstützung ihrer Geschäftsprozesse ein.

Dem Bericht zufolge hat sich PAM zu einem der am schnellsten wachsenden Bereiche der Cybersicherheits- und Risikomanagement-Lösungen entwickelt, und KuppingerCole prognostiziert ein Marktwachstum auf $5,4 Milliarden in den nächsten fünf Jahren. Paul Fisher, Senior Analyst bei KuppingerCole, konstatiert in dem Report: „Dieses Wachstum wurde weitgehend durch Veränderungen beim Business-Computing, bei den Compliance-Anforderungen von Regierungen und Handelsorganisationen sowie durch ein erhöhtes Ausmaß an Cyberkriminalität angetrieben. Zu diesem Wachstum tragen die digitale Transformation, Vorschriften wie die DSGVO, die Umstellung auf die Cloud und nicht zuletzt die Verbreitung von DevOps-Abläufen in Unternehmen bei, die ihre Anwendungsentwicklungsprozesse beschleunigen möchten.“

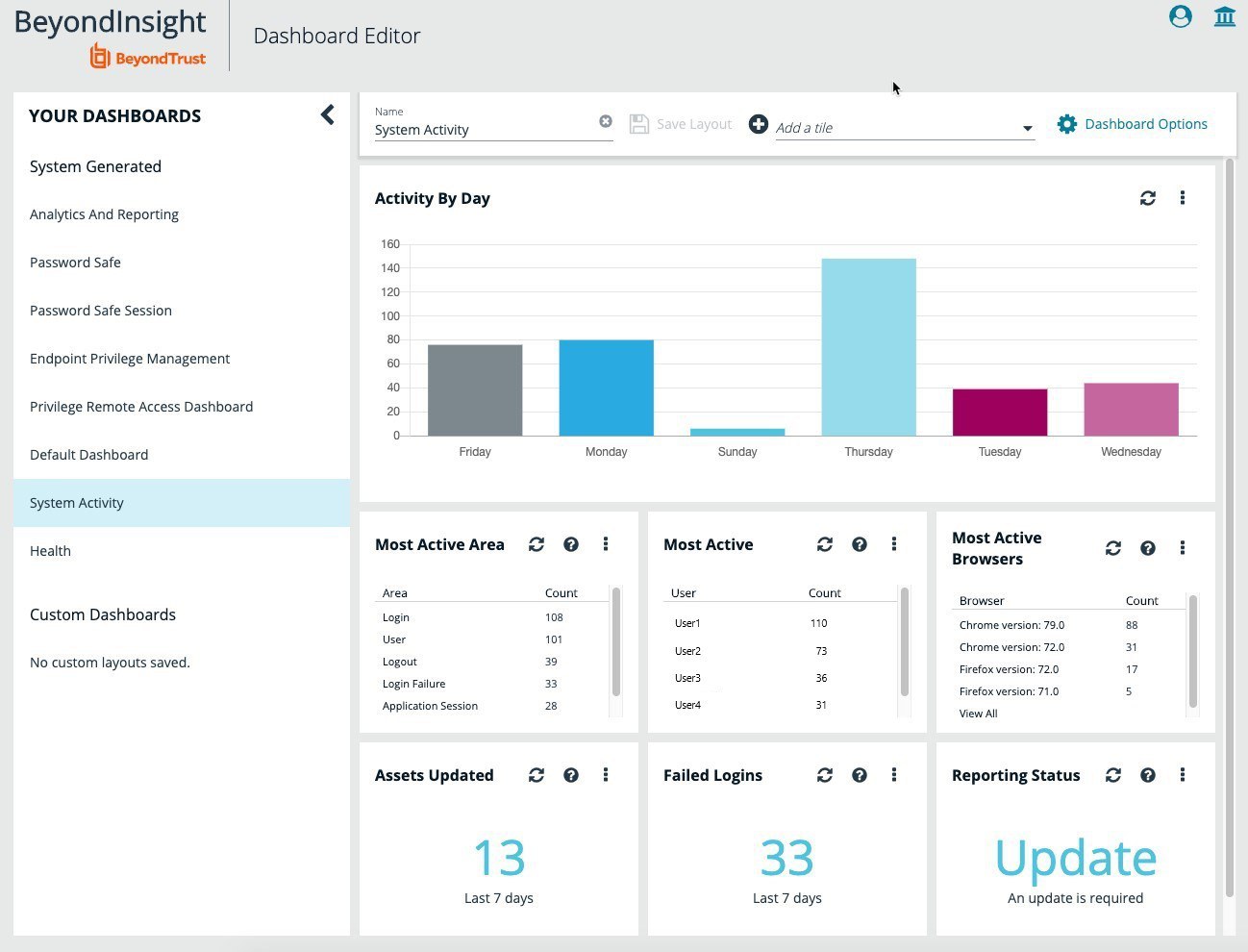

Die Stärke und Breite des Portfolios von BeyondTrust zeigt sich durch zwei Top-Platzierungen in den Segmenten der Produkt- und Marktführerschaft, wo das Sicherheitsunternehmen vor vielen anderen Anbietern wie unter anderem Thycotic und Centrify aufgeführt ist. BeyondTrust stelle in Anbetracht der kombinierten Kennzahlen einen der größten PAM-Anbieter bei Umsatz- und Kundengröße dar, heißt es im Analystenbericht. „Die Hauptproduktreihe ist jetzt ganz auf Privileged Password Management, Endpoint Privileged Management und Secure Remote Access ausgerichtet.“

Fisher schreibt auch, dass „BeyondTrust PAM als Cloud-, Hybrid- und On-Premise-Lösung bereitgestellt werden kann“. „Alle Module werden aus den drei Hauptkategorien integriert und unterstützen eine gemeinsame Schnittstelle.“ Und weiter: „Es gibt eine gute Auswahl an Drittanbieterintegrationen mit SailPoint und Splunk beispielsweise, und die langjährige Partnerschaft mit ServiceNow erweist sich als guter Schachzug, da digitale Arbeitsplatz- und Servicedesk-Tools so Teil des PAM-Universums werden.“

Webinar mit Martin Kuppinger und Morey Haber

In einem gemeinsamen Webinar greifen Martin Kuppinger, Gründer und Principal Analyst bei KuppingerCole, und Morey J. Haber, CTO und CISO bei BeyondTrust, auf, wie sich Herausforderungen für die IT-Sicherheit durch eine wachsende Anzahl an Remote-Mitarbeitern bewältigen lassen. Das englischsprachige Webinar „Minimizing Security Impacts of a Growing Remote Workforce“ findet am 25. Juni 2020 um 16.00 Uhr (CEST) statt. Die Anmeldung ist unter diesem Link kostenlos.

BeyondTrust folgen:

Twitter: https://twitter.com/BeyondTrust_D

Blog: https://www.beyondtrust.com/de/blog

LinkedIn: http://www.linkedin.com/companies/beyondtrust

Facebook: http://www.facebook.com/beyondtrust

BeyondTrust ist globaler Marktführer für Privileged Access Management (PAM) und ermöglicht Organisationen eine umfassende Absicherung aller Nutzerprivilegien. Unser integriertes Produkt- und Plattformangebot stellt die branchenweit fortschrittlichste PAM-Lösung bereit, mit der Unternehmen ihre Angriffsfläche in klassischen und hybriden Cloud-Umgebungen verkleinern.

BeyondTrusts Ansatz für Universal Privilege Management sichert und schützt privilegierte Zugriffe auf Passwörter und Endpunkte, um Unternehmen die erforderliche Visibilität und Kontrolle zur Reduzierung von Risiken, Einhaltung von Compliance-Vorgaben und Steigerung der Betriebsleistung zu verschaffen. Mit einem weltweiten Partnernetzwerk unterstützt BeyondTrust über 20.000 Kunden, zu denen 70 Prozent der Fortune-500-Unternehmen zählen.

Firmenkontakt

BeyondTrust

Annika Vaidya

Sophie-Scholl-Platz 8

63452 Hanau

06181 9661255

avaidya@beyondtrust.com

http://www.beyondtrust.com/de

Pressekontakt

Agentur SCHOLZ PR

Heiko Scholz

Königsberger Str. 33

35066 Frankenberg

06451715105

beyondtrust@scholzpr.de

http://www.scholzpr.de

Bildquelle: BeyondTrust