München (ots) – Hiscox Cyber Readiness Report zeigt erneut hohe Angriffszahlen, aber auch steigende Cyber-Expertise / Deutsche Unternehmen geben im internationalen Vergleich am meisten für Cyber-Sicherheit aus und steigern Investitionen um 62% im Vergleich zum Vorjahr / Deutschland bleibt Spitzenreiter bei Schadenkosten pro Cyber-Angriff / Für 85% der deutschen Unternehmen ist Cyber-Police ein wichtiges Thema

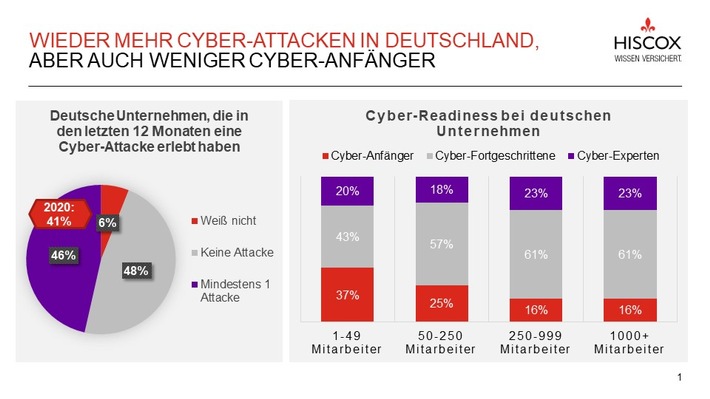

Die Ergebnisse des Hiscox Cyber Readiness Reports 2021 zeigen eine zunehmende Sensibilisierung für Cyber-Gefahren: Zwar stieg der Anteil deutscher Unternehmen mit mindestens einer Cyber-Attacke auf 46% (2020: 41%), aber auch die Zahl der gut vorbereiteten „Cyber-Experten“ erhöhte sich auf 21% (2020: 17%). Im internationalen Vergleich investieren die befragten deutschen Unternehmen zudem am meisten in Cyber-Sicherheit – 62% mehr als im Vorjahr. Wie wichtig ein umfassendes Sicherheitskonzept ist, machen die hohen Kosten im Schadenfall deutlich: Deutsche Firmen verzeichneten im vergangenen Jahr unter allen acht Ländern die höchsten mittleren Gesamtkosten durch Cyber-Angriffe. Auch die teuerste Einzelattacke mit Kosten von über 4,6 Millionen Euro traf ein Unternehmen in Deutschland. Um sich vor existenzbedrohenden Schadensfällen zu schützen, hat ein Großteil der befragten Firmen die Relevanz der Absicherung durch eine Cyber-Police erkannt, nur noch 15% gaben an, dass sie an eine solchen Versicherung keinerlei Interesse hätten – im letzten Jahr lag dieser Wert noch um zehn Prozentpunkte höher (2020: 25%).

Das sind die zentralen Ergebnisse des Hiscox Cyber Readiness Reports 2021. Die Daten basieren auf einer internationalen Umfrage unter 6.042 Unternehmen aus Deutschland, den USA, Großbritannien, Frankreich, Spanien, Irland, Belgien und den Niederlanden. Im Auftrag des Spezialversicherers Hiscox befragte das Marktforschungsinstitut Forrester Consulting bereits zum fünften Mal in Folge Unternehmensvertreter zu ihren Erfahrungen sowie ihrem Umgang mit Cyber-Attacken.

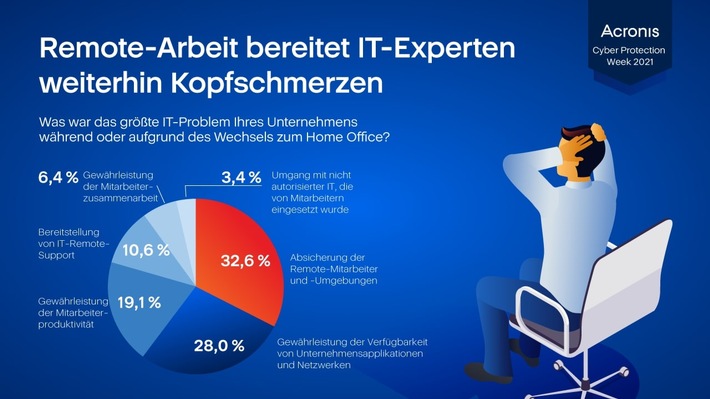

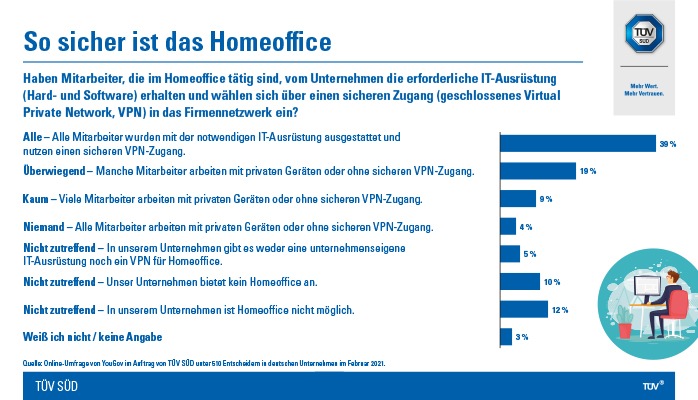

„Das vergangene Pandemiejahr forderte die Cyber-Sicherheit von Unternehmen enorm heraus. Die Verlagerung ins Home Office, teilweise von heute auf morgen, setzte die IT-Verantwortlichen unter nie dagewesenen Handlungsdruck. Vielerorts konnte nicht auf bestehende Sicherheitsstrategien zurückgegriffen werden. Es mussten also in Windeseile Konzepte entwickelt und implementiert werden, um sich vor Hackerangriffen und den oft existenziellen finanziellen Folgen in einer ohnehin wirtschaftlich unsicheren Zeit zu schützen“, so Robert Dietrich, Managing Director von Hiscox Deutschland und CEO von Hiscox Europa.

Wandel der Arbeitswelt birgt zusätzliche Risiken

57% der befragten deutschen Unternehmen gaben an, derzeit pandemiebedingt im Home Office zu arbeiten, vor der Pandemie war dies bei lediglich 15% der Fall. Der Umzug zahlreicher Firmen von Büroräumen in die heimischen vier Wände erhöht die Gefahr, durch ungesicherte Einfallstore Opfer eines Cyber-Angriffs zu werden. Dies schlägt sich auch in den prozentualen Angriffszahlen nieder: War die Anzahl der Unternehmen mit mindestens einem erlebten Cyber-Angriff in 2020 erstmals seit der Erhebung des Cyber Readiness Reports zurückgegangen und betrug nur 41%, stieg sie im aktuellen Report in Deutschland um fünf Prozentpunkte auf 46% an (International: 43%).

Gesteigerte Investitionen in Cyber-Sicherheit

Deutschland verzeichnet auch in diesem Jahr international die höchsten mittleren Kosten pro Schadenfall. Im Mittel gaben die befragten Unternehmen in Deutschland an, 21.818 EUR bei einem erfolgreichen Angriff begleichen zu müssen (international: 11.944 EUR). Wohl auch angesichts dieser hohen zu erwartenden Schadenkosten sind die Investitionen in eine Absicherung bei deutschen Unternehmen sehr kräftig um 62% im Vergleich zum Vorjahr gestiegen.

Investitionen zahlen sich aus: Cyber-Expertise deutscher Unternehmen steigt

Die Investitionen in Cyber-Sicherheit zeigen Wirkung: Gemessen an den Kriterien Strategie, Ressourcen, Technologie und Prozesse zählt nur noch ein gutes Viertel (27%) der befragten deutschen Unternehmen zu den sogenannten Cyber-Anfängern (2020: 66%). 53% werden mittlerweile als Cyber-Fortgeschrittene klassifiziert (2020: 18%) und auch der Anteil an Cyber-Experten stieg von 17% im Vorjahr auf nun 21% an. Sowohl kleine als auch mittlere Unternehmen holen bei der Cyber-Expertise also kräftig auf: 20% der Betriebe mit bis zu 49 Mitarbeitern zählen laut der aktuellen Erhebung zu den Cyber-Experten. Firmen mit 50 bis 250 Mitarbeitern kommen auf einen Expertenanteil von 18%, Unternehmen ab einer Größe von 250 Mitarbeitern erreichen in diesem Jahr 23%.

Damit macht Deutschland im internationalen Vergleich drei Plätze gut und liegt in diesem Jahr auf dem dritten Rang hinter den USA (Cyber-Experten: 25%) und Großbritannien (23%). Gleichauf liegt Frankreich (21%), dahinter folgen Irland (20%), Belgien und die Niederlande (jeweils 16%). Schlusslicht ist wie im letzten Jahr Spanien mit einem Cyber-Experten-Anteil von nur 9%.

„Durch die akute Bedrohungslage und sich häufende Berichte über großangelegte Hackerangriffe beobachten wir eine zunehmende Sensibilisierung deutscher Unternehmen für Cyber-Risiken. Der starke Anstieg der Investitionssummen zeigt, dass die Verantwortlichen für Cyber-Sicherheit zunehmend auch Gehör in den Vorstandsetagen finden. Allerdings bleibt der Nachholbedarf zur Etablierung umfassender Sicherheitsmaßnahmen groß. Positiv hervorzuheben ist, dass sich Cyber-Versicherungen immer weiter verbreiten. Cyber-Gefahren erfordern eine ganzheitliche IT-Sicherheitsstrategie mit Unterstützung auf allen Ebenen. Eine Cyber-Versicherung kann hier einen wichtigen Beitrag leisten.“, erläutertOle Sieverding, Underwriting Manager Cyber von Hiscox Deutschland.

Der „Hiscox Cyber Readiness Report 2021“ und umfangreiche weitere Informationen zur Studie sind unter www.hiscox.de/crr2021 verfügbar.

Pressekontakt:

Hiscox

Leo Molatore

Arnulfstraße 31

80636 München

+49 (0) 89 54 58 01 566

leo.molatore@hiscox.com

LoeschHundLiepold Kommunikation

Quirin Löffelmeier

Tegernseer Platz 7

81541 München

+49 (0) 89 72 01 87 298

hiscox@lhlk.de

Original-Content von: Hiscox, übermittelt durch news aktuell