IT-Profis und Sicherheitsexperten arbeiten mit mehr Sichtbarkeit und Produktivität zusammen

BeyondTrust, globaler Marktführer für Privileged Access Management, hat die neueste Versionen von „BeyondInsight“ und „Password Safe“ veröffentlicht, die ab sofort über eine HTML5-basierte Admin-Benutzeroberfläche verfügen und produktübergreifende Performance-Verbesserungen erreichen. Der Password Safe von BeyondTrust kombiniert Passwort- und Sitzungsmanagement bei der Erkennung, Verwaltung und Auditierung aller Aktivitäten rund um privilegierte Nutzerdaten. Die BeyondInsight-Plattform sorgt für hohe Visibilität, intelligente Task-Automatisierung und reduzierte Risiken beim Einsatz von Benutzerprivilegien im Unternehmen.

Neben dem Schritt von Adobe Flash auf eine schlankere und reaktionsschnellere HTML5-Anwenderschnittstelle im neuen Release 6.10 verfügt BeyondTrust Password Safe über ein neues Passwortmanagement-Konzept. „Managed Systems“ erhöht die Sicht darauf, welche IT-Systeme von Password Safe verwaltet werden und vereinfacht zugleich den Onboarding-Prozess. Die brandneue Regel „Managed System Smart Rule“ erlaubt dabei eine granulare und rollenbasierte Zugriffskontrolle (RBAC, Role Based Access Control) für alle verwalteten Systemtypen, wie zum Beispiel IT-Verzeichnisse oder Cloud-Dienste. Der Password Safe arbeitet mit unterschiedlichen Clients zusammen, um Kennwörter auf den ausgewählten Zielsystemen auszutauschen.

Mit dem aktuellen Release gibt es Aktualisierungen bei den Datenbank-Clients für MongoDB, MySql, Oracle, PostgreSQL, Sybase ASE und Teradata, um die neuesten Datenbankversionen zuverlässig anbinden zu können. Auch der Password Safe Session Proxy wurde bei Geschwindigkeit, Bedienbarkeit und Funktionalität verbessert. So verfügt der Session Proxy jetzt über mehr Speicherkapazität auf den eingesetzten Appliances und unterstützt durchgängig 64-Bit-gestützte IT-Prozesse. Auf den Zielsystemen lassen sich zudem Komponenten für Enhanced Session Auditing (ESA) installieren, um sie nicht einzeln für jede Verbindung bereitstellen zu müssen. Die Unterstützung von SFTP (Secure File Transfer Protocol) und SCP (Secure Copy) ermöglicht eine bedienungsfreundliche Handhabung von Datenübertragungen innerhalb einer SSH-Sitzung, bei der Schlüsselinformationen zur Überprüfung von Session-Aufzeichnungen sofort angezeigt werden.

BeyondInsight

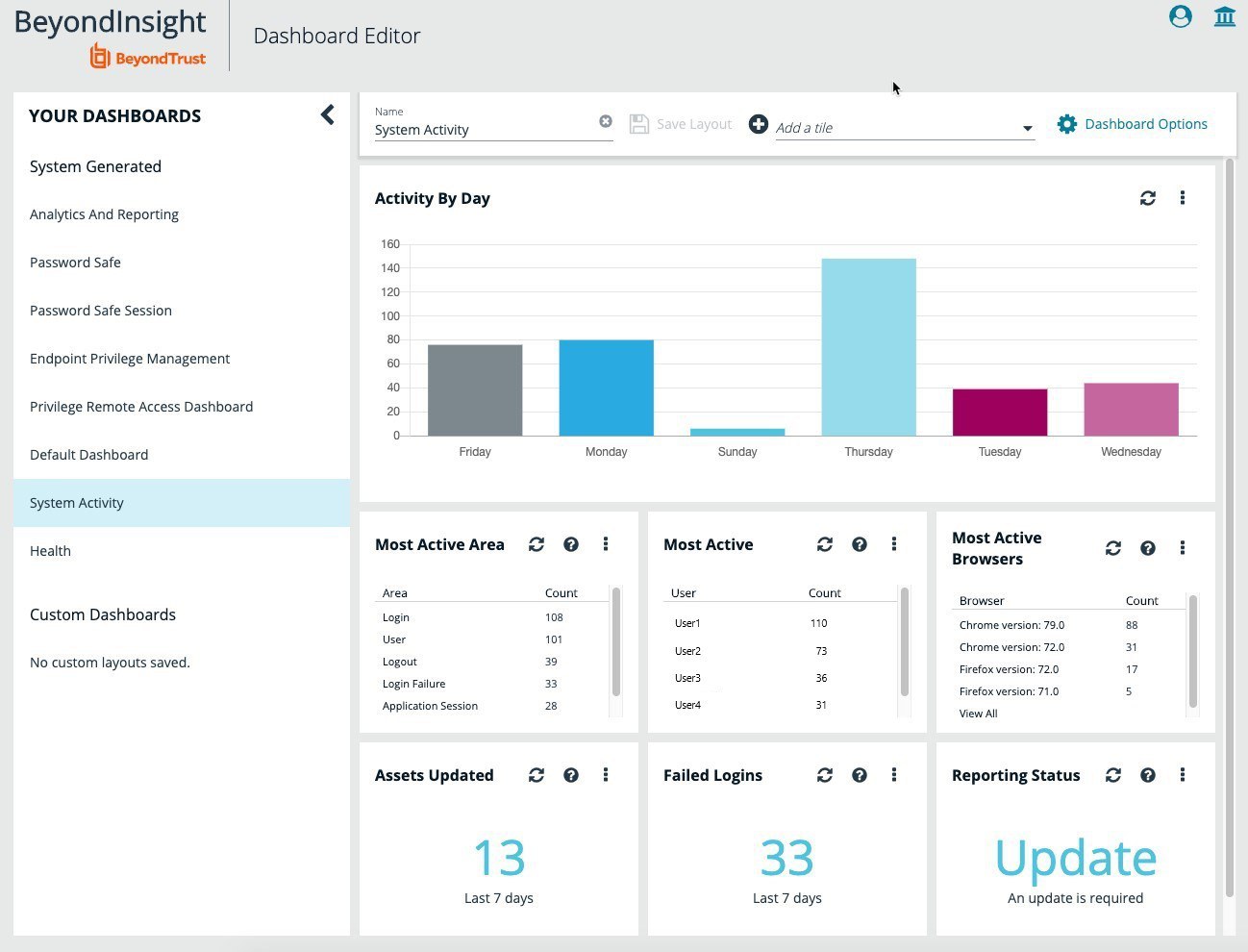

Die einheitliche IT-Risk-Management-Plattform BeyondInsight bietet das zentrales IT-Management, Reporting und Datenanalyse multipler Sicherheitslösungen von BeyondTrust und Drittanbietern. In der neuen Version 6.10 ist BeyondTrust Privileged Remote Access vollständig auf der BeyondInsight-Plattform integriert. Mit diesem Schritt stehen alle Fernzugriffssitzungen und Remote-Access-Reports auf der IT-Plattform zum Abruf für IT-Administratoren bereit. Als Dashboard-Ansicht auf der BeyondInsight-Oberfläche lassen sich beispielsweise Privileged-Remote-Access-Sessions übersichtlich anzeigen. BeyondInsight basiert auf der OpenAPI-Spezifikation zur Automatisierung und Integration anderer Teile der IT-Infrastruktur. Ab sofort stehen neue APIs für Address Group Management zur Verfügung, die ein programmatisches Management von Adressgruppen und eine Automatisierung von Scanzielen ermöglichen.

BeyondTrust ist globaler Marktführer für Privileged Access Management und bietet einen nahtlosen Ansatz zur Verhinderung von Sicherheitsverletzungen durch gestohlene Zugangsdaten, missbrauchte Privilegien oder kompromittierte Fernzugriffe. BeyondTrusts erweiterbare Privileged-Access-Management-Plattform ermöglicht Organisationen eine einfache Skalierung ihrer Privilege-Security-Programme, um einer veränderten Bedrohungslage für Endpunkt-, Server-, Cloud-, DevOps- und Netzwerk-Umgebungen zu begegnen. BeyondTrust vereint den branchenweit breitesten Funktionsumfang mit zentralisiertem IT-Management, Reporting und IT-Analyse, damit Entscheider zielgerichtet und wirksam gegen Angreifer vorgehen können. Ein flexibles Produktdesign vereinfacht Integrationen auf einer einheitlichen Technologieplattform, um die Kundenproduktivität und den Wert von IT-Sicherheitsinvestitionen zu erhöhen. Mit BeyondTrust erhalten Unternehmen die erforderliche Visibilität und Kontrolle, die sie zur Risikobegrenzung, Compliance-Einhaltung und Steigerung der operativen Leistungsfähigkeit benötigen. Mit einem weltweiten Partnernetzwerk unterstützt BeyondTrust über 20.000 Kunden, zu denen jedes zweite Fortune-100-Unternehmen zählt.

Firmenkontakt

BeyondTrust

Güler Basol

Sophie-Scholl-Platz 8

63452 Hanau

06181 9882092

GBasol@beyondtrust.com

http://www.beyondtrust.com/de

Pressekontakt

Agentur SCHOLZ PR

Heiko Scholz

Königsberger Str. 33

35066 Frankenberg

06451715105

beyondtrust@scholzpr.de

http://www.scholzpr.de

Bildquelle: BeyondTrust