Neueste Version erweitert Integration mit BeyondTrust Password Safe bei privilegierten Fernzugriffen.

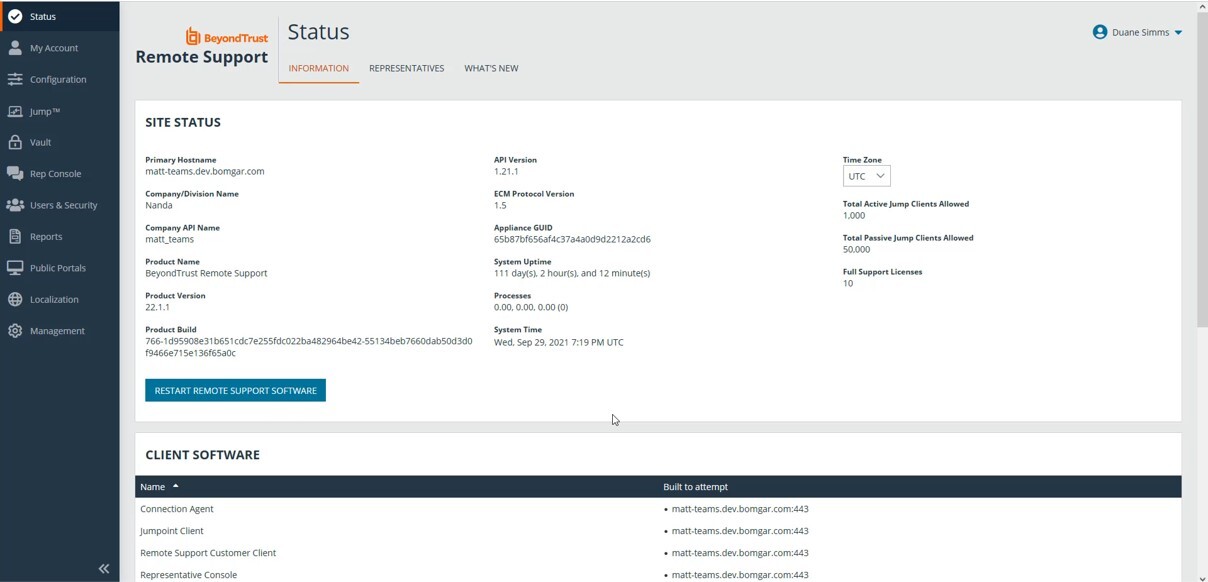

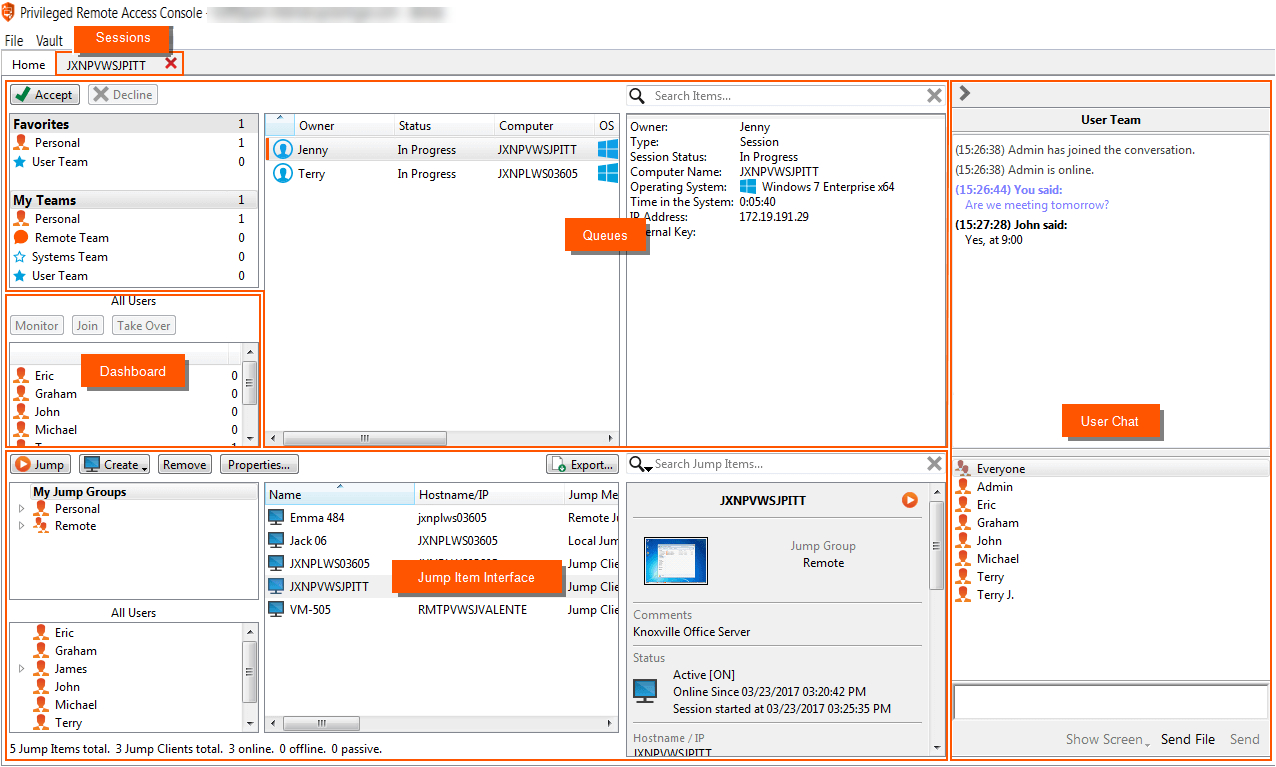

BeyondTrust, globaler Marktführer für Privileged Access Management, hat Version 22.1 der Fernzugriffslösung Privileged Remote Access veröffentlicht. Die Enterprise-Lösung ermöglicht IT/OT-Abteilungen, privilegierte Fernzugriffe von autorisierten Mitarbeitern, Dienstleistern, Vertragspartnern und Lieferanten zu kontrollieren, zu verwalten und zu überwachen, ohne die Sicherheit zu beeinträchtigen. Organisationen können Least-Privilege-Vorgaben durchsetzen, granulare Kontroll- und Visibilitätsvorgaben festlegen sowie stufenweise Erweiterungen zum Schutz der Zugangsdaten bei Remote-Access-Verbindungen von Mitarbeitern und Drittanbietern nutzen.

Die Freigabe von externen Zugriffsmöglichkeiten für Drittanbieter kann zu potentiellen Sicherheitsrisiken führen. Anbieter, die über autorisierte Zugriffsrechte auf ein Unternehmensnetz oder verschiedene Anwendungen verfügen, halten möglicherweise nicht die geforderten Sicherheitsvorgaben dieser Organisation ein. Vielleicht setzen sie schwache Passwörter oder Standardkennwörter ein oder teilen die Anmeldedaten mit mehreren Personen. Auch der Einsatz von VPN-Technologie kann sich in der Praxis als riskant erweisen, wenn Hacker die nicht einsehbaren Zugangswege ausnutzen und Lieferkettenprozesse kompromittieren.

Zur Reduzierung der Angriffsfläche bietet BeyondTrust Privileged Remote Access eine umfassende Kontrolle über Fernzugriffe von Drittanbietern, um riskante Alles-oder-Nichts-Strategien bei der Vergabe von Zugriffsrechten zu vermeiden. Alle Verbindungen laufen über einen einheitlichen Zugriffspfad für den sich granulare, rollenbasierte Zugriffsregeln der einzelnen Systeme und festgelegten Sitzungsparameter einrichten lassen.

„Gerade bei Drittanbieterzugriffen sind Remote-Access-Verbindungen häufig die größten Schwachstellen für die Netzwerk- und Informationssicherheit“, bemerkte Dan DeRosa, Chief Product Officer bei BeyondTrust. „Wir ermöglichen es Unternehmen, externe Zugriffe von privilegierten Nutzern besser zu überwachen und zu verwalten, ohne die geschäftliche Agilität zu beeinträchtigen.“

Die neue Version BeyondTrust Privileged Remote Access 22.1 verfügt erstmals über einen Dunkelmodus. Weitere Neuerungen betreffen die Funktionalität des „Credential Vault“, bei dem sich alle Anmeldedaten sicher hinterlegen lassen. So lassen sich jetzt Windows-Dienstkonten für die Verwaltung und zeitgesteuerte Erkennung oder für Kontorichtlinien automatisiert erfassen und importieren. Die Kombination von BeyondTrust Privileged Remote Access kombiniert mit der Produktsuite BeyondTrust Privileged Access Management verschafft Organisationen weitere Vorteile: Auf diese Weise lässt sich die Provisionierung, bzw. Deprovisionierung von Anbietern automatisieren, eine zusätzliche Sicherheitsebene für Anmeldeinformationen einziehen und eine fein abgestufte Verwaltung der Zugriffsrechte hinzufügen.

Die neuen Funktionen und Erweiterungen von BeyondTrust Privileged Remote Access 22.1 auf einen Blick:

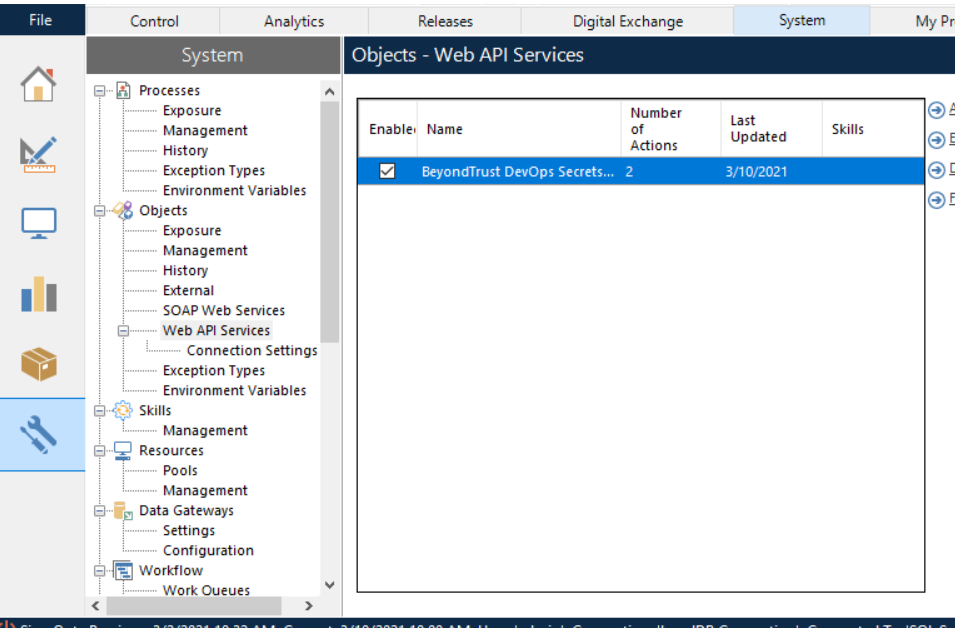

-Externe Endpoint-Suche mit Password-Safe-Integration: Nutzergesteuerte Suchfunktion und Remote-Zugriff auf RDP- und Shell-Systeme, die von Password Safe verwaltet und per Jumpoint-Anbindung erreichbar sind.

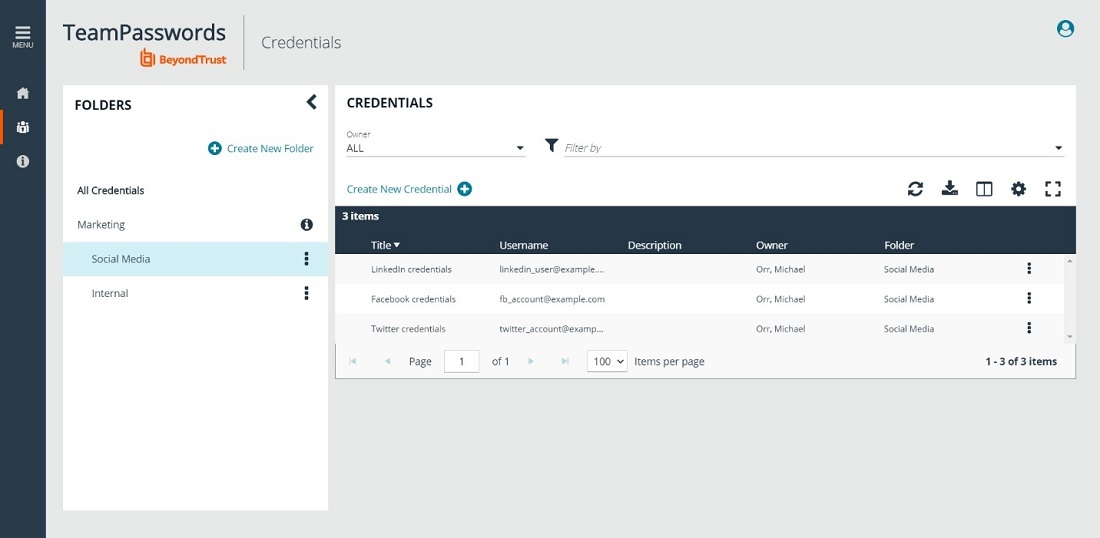

-Password Safe und Privileged Remote Access: Die Kombination beider Lösungen schützt vor dem Diebstahl von Zugangsdaten. Zugleich werden die Fehlnutzung sowie unkontrollierte Zugriffe interner Benutzer oder externer Dienstleister unterbunden. Unternehmen verfügen somit über eine hohe Visibilität und Kontrolle sensibler IT-Systeme ohne Produktivitätsverluste.

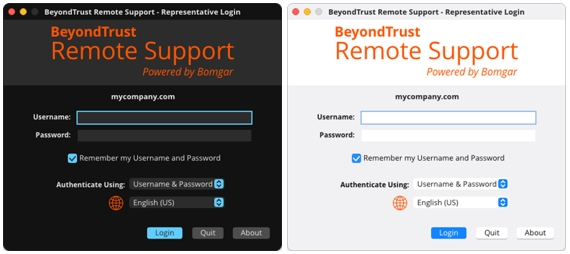

-Dunkelmodus für Desktop-Zugriffskonsole: Im augenschonenden Dark Mode wird helles Bildschirmlicht vermieden. Über die Desktop-Konsole wählen sie den Dark Mode aus, der eine dunklere Farbpalette für Bildschirme, Ansichten, Menüs und Bedienelemente beinhaltet.

-Vault Service Account Management: Der Passwort-Vault erkennt und importiert Windows-Dienstkonten, damit Administratoren die erforderliche Visibilität auf die von Vault verwalteten Domain Service Accounts erhalten, inklusive der Beschreibungen und dazugehörenden Kontendienste.

-Zuordnung von Jump-Elementen: Administratoren können Vault-Konten und -Gruppen mit einzelnen Jump-Elementen verknüpfen und einschränken, welche Zugangsdaten per Credential-Injection innerhalb einer Jump-Sitzung verfügbar sind.

-Vault Scheduled Discovery: Vault-Administratoren können voreingestellte Tage oder Zeiten für eine automatisierte Vault Domain-Discovery festlegen, um eine ständige Sichtbarkeit auf Domain-Konten, Endpunkte und lokale Accounts zu erreichen.

-Vault-Kontenrichtlinien: Für eine zusätzliche Feinjustierung lassen sich Vault-Kontenrichtlinien einzelnen Vault-Accounts oder Kontengruppen zuweisen.

-Windows-11-Support: Für autorisierte Windows-10-Rechner und neue PCs steht ein kostenloses Upgrade zur Unterstützung von Windows 11 zur Verfügung.

-MacOS Monterey-Support: BeyondTrust bietet für Mac die vergleichbare Funktionalität wie auf Windows-Systemen und unterstützt MacOS Monterey vollständig.

-Nutanix-Support: Base Software 6.1.1+ unterstützt Nutanix-Hypervisoren für die Bereitstellung von virtuellen Appliances. Weitere Informationen zu Anforderungen und zur Dimensionierung stehen in den Bereitstellungsinformationen.

Weitere Informationen über BeyondTrust Privileged Remote Access 22.1 sowie Evaluierungsmöglichkeiten erhalten Sie über die BeyondTrust Website.

BeyondTrust ist globaler Marktführer für Privileged Access Management (PAM) und ermöglicht Organisationen eine umfassende Absicherung aller Nutzerprivilegien. Das integrierte Produkt- und Plattformangebot stellt die branchenweit fortschrittlichste PAM-Lösung bereit, mit der Unternehmen ihre Angriffsfläche in klassischen, hybriden und Cloud-Umgebungen verkleinern.

BeyondTrusts ganzheitlicher Ansatz für Universal Privilege Management vereint Lösungen zu Privileged Remote Access, Endpoint Privilege Management, Privileged Password Management sowie auch Remote Support. BeyondTrust sichert und schützt privilegierte Zugriffe auf IT-Systeme, Passwörter und Endpunkte, um Unternehmen die erforderliche Visibilität und Kontrolle zur Reduzierung von Risiken und Einhaltung von Compliance-Vorgaben zu verschaffen. Mit einem weltweiten Partnernetzwerk unterstützt BeyondTrust über 20.000 Kunden, zu denen 70 Prozent der Fortune-500-Unternehmen zählen.

Firmenkontakt

BeyondTrust

Annika Vaidya

Lindleystr. 8 A

60314 Frankfurt am Main

(06181) 9661255

avaidya@beyondtrust.com

http://www.beyondtrust.com/de

Pressekontakt

Agentur SCHOLZ PR

Heiko Scholz

Königsberger Str. 33

35066 Frankenberg

06451715105

beyondtrust@scholzpr.de

http://www.scholzpr.de

Bildquelle: BeyondTrust