Zahlreiche Weiterentwicklungen der Plattform – Automatisierung, Qualität und Sicherheit im Fokus – virtuelles Event mit mehr als 15.000 Teilnehmern

Frankfurt am Main, 15. September 2020. Auf der heute beginnenden NextStep-Konferenz hat OutSystems eine Reihe neuer Tools und Funktionen vorgestellt, die es Unternehmen aller Größenordnungen ermöglichen, Applikationen schnell, in hoher Qualität und zukunftssicher zu erstellen. Das in diesem Jahr erstmals virtuell stattfindende Event ist die bisher größte Veranstaltung des Unternehmens, das Entwickler und IT-Fachkräfte aus der ganzen Welt zusammenbringt.

Über 15.000 Teilnehmer erfahren am 15. und 16. September, wie erfolgreiche Unternehmen mit OutSystems zentrale Applikationen erstellen. Ebenfalls dabei sind mehr als 300 Vertriebs- und Servicepartner, die Verfahren und Dienstleistungen rund um OutSystems entwickeln, sowie strategische Partner wie beispielsweise Deloitte, AWS und KPMG.

Paulo Rosado, CEO und Gründer von OutSystems, sprach auf seiner gerade zu Ende gegangenen Keynote über die Vision des Unternehmens, die Art und Weise der Software-Entwicklung zu verändern und jedem Unternehmen die Möglichkeit zu geben, durch Software Innovationen zu erzielen. Obwohl die Leistungsfähigkeit von Software noch nie so groß wie heute war, haben IT-Organisationen mit wachsenden Backlogs bei Anwendungen und mit Schwierigkeiten zu kämpfen, mit den zahlreichen neuen Technologien Schritt zu halten. OutSystems hat seine gleichnamige Applikationsplattform darauf ausgerichtet, diese Herausforderungen zu beseitigen und es Unternehmen zu ermöglichen, kritische Anwendungen jeder Art geschickt anzugehen – von der Modernisierung von Legacy-Applikationen über Innovationen für den digitalen Arbeitsplatz bis hin zu einem veränderten Kundenerlebnis.

Die OutSystems-Plattform beschleunigt den Entwicklungsprozess für Enterprise-Applikationen erheblich und bietet zugleich ein beispielloses Maß an Flexibilität. Kunden können in kurzer Zeit Rückstände abarbeiten, Anwendungen schnell an neue Anforderungen ihres Unternehmens anpassen und mit aktuellen Technologietrends Schritt halten.

„Das schnelle Erstellen und Ändern von Applikationen in großem Maßstab ist für die meisten Organisationen nach wie vor ein schmerzhaft komplexer Prozess. Traditionelle Technologie-Stacks werden immer komplexer, fragmentierter und schwieriger zu implementieren. Und die traditionelle Entwicklung ist nach wie vor vorwiegend manuell, isoliert und unflexibel“, erläutert Paulo Rosado: „Wir haben in den vergangenen 20 Jahren gelernt, dass es einen besseren Ansatz gibt, und eine Plattform entwickelt, die genau diese Herausforderungen meistert. Sie hilft unseren Kunden, Anwendungen schnell, in hoher Qualität und vor allem zukunftsfähig zu entwickeln.“

Applikationen schnell erstellen

Jeder Aspekt von OutSystems ist darauf ausgelegt, Entwicklern mithilfe eines hochproduktiven, visuellen Entwicklungsansatzes dabei zu helfen, schnell und effizient funktional ausgereifte Softwarelösungen zu erstellen, die in der Praxis überzeugen. Ausgehend von der Erkenntnis, dass die effektivsten Teams eine Vielfalt von Talenten aus allen Bereichen des Unternehmens haben, bietet es leistungsstarke Tools für die Zusammenarbeit, die kritische Phasen des Application Lifecycle Management automatisieren und erweitern.

Um Kunden dabei zu unterstützen, wichtige Anwendungen schneller als je zuvor zu entwickeln, hat OutSystems heute die folgenden Tools lanciert:

– Builders: Die zentrale Entwicklungsumgebung für die OutSystems-Plattform, Service Studio, ermöglicht es professionellen Entwicklern, unternehmenskritische Anwendungen schnell zu erstellen – entweder von Grund auf neu oder aus Komponenten, die von Experten zusammengestellt wurden. Dabei kommen sogenannte „OutSystems Builders“ zum Einsatz. Die visuellen Toolsets sind für bestimmte Aspekte des Entwicklungszyklus sowie für die Zusammenarbeit im Team optimiert. Alle mit Builders erstellte Lösungen lassen sich nahtlos in die Arbeit professioneller Entwickler integrieren, die in Service Studio arbeiten. So können unterschiedliche Teams an Applikationen zusammenarbeiten – mit der Ausdrucksstärke der traditionellen Entwicklung, aber höherer Geschwindigkeit und Effizienz.

Der Workflow Builder ermöglicht die visuelle Abbildung komplexer Geschäftsprozesse und die automatisierte Erstellung hochleistungsfähiger, Workflow-basierter Anwendungen.

Der Experience Builder ermöglicht es Entwicklern, in kurzer Zeit Prototypen optisch ansprechender und höchst benutzerfreundlicher mobiler Anwendungen zu erstellen, die gängige Patterns und Flows nutzen und sie in produktionsreife Anwendungen umwandeln.

Der Integration Builder reduziert die Komplexität der Erweiterung bestehender Systeme wie SAP und Salesforce, auf die Unternehmen angewiesen sind. Dabei stellt er sicher, dass sich Integrationen schnell und einfach implementieren lassen und zugleich sicher und skalierbar sind.

– AI Assist: Um die Arbeit von Applikationsentwicklern um das hundertfache zu beschleunigen, hat OutSystems künstliche Intelligenz in seine Plattform integriert. Dadurch lässt sich die Entwicklung während des gesamten Applikationslebenszyklus automatisieren, steuern und validieren. AI Assist wurde entwickelt, um sämtliche Qualifikationsstufen – von professionellen Entwicklern bis hin zu Geschäftsanalysten – und jeden Schritt des Prozesses zu unterstützen. Dadurch ermöglicht es eine schnellere Bereitstellung zuverlässiger und qualitativ hochwertiger Anwendungen.

Dazu Paulo Rosado: „Reine No-Code-/Low-Code-Lösungen sind zwar einfach zu bedienen, aber es fehlt ihnen an Funktionen. Die traditionelle Entwicklung ist dagegen leistungsstark, doch ihr mangelt es an Benutzerfreundlichkeit und Agilität. OutSystems verbindet das Beste aus beiden Welten: hochproduktive Tools, die Komplexität mittels Automatisierung vereinfachen, mit der Leistungs- und Ausdrucksfähigkeit der traditionellen Entwicklung. Dieser Ansatz sorgt für eine radikale Veränderung der Art und Weise, wie unsere Kunden ihre kritischen Applikationen erstellen, implementieren und vor allem weiterentwickeln.“

Applikationen „von Anfang an richtig“ erstellen

Das Herzstück der OutSystems-Plattform sind integrierte Tools und Dienste, die moderne Enterprise-Anwendungen sicher, resilient, Cloud-fähig und skalierbar machen. Alles, was schnell erstellt wird, muss auch in hoher Qualität erstellt werden.

Um dies zu gewährleisten, hat OutSystems zwei weitere Features eingeführt:

– Architecture Dashboard: Das mit KI-Technologie ausgestattete Architecture Dashboard unterstützt IT-Teams bei der Visualisierung und Durchsetzung von komplexen, portfolioübergreifenden Architekturen, die mit OutSystems erstellt wurden. Außerdem hilft es bei der frühzeitigen Erkennung von Problemen im Entwicklungslebenszyklus. Es stellt auch sicher, dass Anwendungen sicher, leistungsfähig und resilient sind und hilft Teams, kostspielige Designfehler und Doppelarbeit zu vermeiden.

– AppShield: Es sichert mobile Applikationen selbst gegen die raffiniertesten Angriffe. Die effektive Sicherung mobiler Anwendungen ist mit traditionellen Tools technisch schwierig und erfordert spezielle Fähigkeiten, die schwer zu finden sind – die Analysten von Gartner nehmen an, dass Sicherheitsfehler bei mobilen Apps bis 2022 die größte mobile Bedrohung für Unternehmen darstellen (Quelle: “ Avoid Mobile Application Security Pitfalls„, Gartner, 27. Juli 2020, Dionisio Zumerle). Durch das automatische Hinzufügen von Sicherheitsschichten während der Bereitstellung sind Applikationen, die mit OutSystems erstellt wurden, widerstandsfähiger gegen Angriffe, Manipulation und Reverse Engineering.

Goncalo Gaiolas, VP of Product bei OutSystems, ergänzt: „Andere Plattformen für die schnelle Entwicklung von Enterprise- und mobilen Applikationen opfern ihre Qualität letztlich zugunsten der Geschwindigkeit. Auch die Komplexität der traditionellen Entwicklung führt häufig zu Problemen in Bezug auf Sicherheit, Leistung und Flexibilität. Sicherheit und architektonische Zuverlässigkeit müssen im Mittelpunkt stehen, um moderne Applikationen richtig zu erstellen. OutSystems leistet in diesem Bereich hohe Investitionen, um sicherzustellen, dass die mit der Plattform erstellten Applikationen die strengsten Kriterien für die Unternehmenstauglichkeit übertreffen.“

Applikationen für die Zukunft entwickeln

Applikationen – genauso wie Unternehmen, Märkte und sogar Volkswirtschaften – entwickeln sich ständig weiter. Aus Sicht von OutSystems ist dies eine Gelegenheit, Kunden dabei zu helfen, sich durch Software zu differenzieren. Deshalb ist die Plattform im Kern darauf ausgerichtet, Veränderungen zu bewältigen. Mit einer leistungsfähigen Kombination aus hochentwickelten Plattformdiensten, KI, visuellen Tools für Design und Programmierung sowie einer zugrunde liegenden Architektur, die die kontinuierliche Einführung von Funktionen und Funktionalitäten ermöglicht, hilft OutSystems Kunden, moderne Applikationen zu liefern, die sich so schnell weiterentwickeln können wie sich ihr Unternehmen verändert und neue Technologien eingeführt werden.

Zu den vielen Features von OutSystems, die bei der NextStep-Konferenz prominent vorgestellt wurden und Entwicklern helfen, Applikationen für die Zukunft zu entwickeln, gehören:

– TrueChange: Viele Entwickler halten ihre Arbeit mit der Bereitstellung einer Anwendung für beendet, doch in Wirklichkeit beginnt sie damit erst. TrueChange verwendet KI, um Entwickler bei der Bewältigung der Komplexität zu unterstützen, die durch sich ständig ändernde Softwareanforderungen entsteht. TrueChange prüft auf Bugs und Architekturfehler, analysiert die Auswirkungen von Änderungen auf Komponenten- und Applikationsabhängigkeiten, bietet Team- und Architektur-Governance und sogar Performance-Überwachung in Echtzeit. So können Entwickler unternehmenskritische Applikationen oder Dienste erstellen, verwalten und ändern – ohne Reibungsverluste, Fehler, Vorlaufzeit oder technische Schulden, das heißt ohne negative Konsequenzen aufgrund mangelhaft umgesetzter Software.

– Machine Learning Builder: Damit können Entwickler auf einfache Weise benutzerdefinierte KI-Applikationen mit reichhaltigen personalisierten Erlebnissen erstellen. So lässt sich beispielsweise mithilfe von maschinellem Lernen das Verhalten von Kunden analysieren, um ein Chatbot-Erlebnis zu verbessern – etwa durch das Abschalten unbeliebter Optionen oder indem Fragen automatisch an die richtige Abteilung weitergeleitet werden. Der Machine Learning Builder veranschaulicht, wie OutSystems in der Lage ist, neue, innovative Technologien schnell in seine Plattform einzuführen und die Technologien Entwicklern zugänglich zu machen.

Dazu noch einmal Goncalo Gaiolas: „Zwei der größten Herausforderungen bei der Applikationsentwicklung sind das Schritthalten mit neuen Technologien einerseits mit den sich ständig ändernden geschäftlichen Erfordernissen andererseits. Beides verlangt eine kontinuierliche Anpassung der Anwendungen. Dies sind die beiden Bereiche, in denen wir besonders gut sind. Die OutSystems-Plattform macht neue, wertvolle Technologien für Entwickler zugänglich. Und sie ist von vornherein so konzipiert, dass sich Applikationen genauso dynamisch ändern können wie die Bedürfnisse der komplexesten Unternehmen.“

Weiterführende Informationen und Bildmaterial

Weiterführende Informationen zur weltweiten Kunden- und Partnerkonferenz NextStep finden sich hier, Informationen zu den Produktankündigungen und Kundenszenarien sowie zum Keynote-Vortrag von CEO Paulo Rosado finden sich hier.

Bildmaterial zu den Neuerungen ist hier abrufbar.

Über OutSystems

OutSystems wurde 2001 in Portugal mit der Mission gegründet, jedem Unternehmen mithilfe von Software Innovationen zu ermöglichen. Die hochproduktiven, verbundenen und KI-gestützten Tools der OutSystems-Applikationsplattform helfen Entwicklern dabei, in kurzer Zeit unterschiedlichste Applikationen zu erstellen und überall bereitzustellen, wo das Unternehmen sie benötigt. Mit mehr als 350.000 Community-Mitgliedern, 1.200 Mitarbeitern, 300 Partnern und Tausenden aktiven Kunden in über 60 Ländern und in 22 Branchen hat OutSystems eine enorme globale Reichweite und unterstützt Unternehmen dabei, die Art und Weise der Applikationsentwicklung zu verändern. Besuchen Sie uns auf www.outsystems.com oder folgen Sie uns auf Twitter @OutSystems oder LinkedIn unter https://www.linkedin.com/company/outsystems

OutSystems ist die einzige Lösung, die die Leistungsfähigkeit der Low-Code-Entwicklung mit fortschrittlichen mobilen Funktionen kombiniert und die visuelle Entwicklung ganzer Anwendungen ermöglicht, die sich leicht in bestehende Systeme integrieren lassen.

Weitere Informationen finden sich unter www.outsystems.de sowie unter blog.outsystems.com.

Firmenkontakt

OutSystems GmbH

Andrea Ponzelet

Friedrich-Ebert-Anlage 35-37

60327 Frankfurt

+49 69 505047213

andrea.ponzelet@outsystems.com

http://www.outsystems.com

Pressekontakt

Phronesis PR GmbH

Marcus Wenning

Alfred-Nobel-Straße 9

86156 Augsburg

+49 821 444800

outsystems@phronesis.de

http://www.phronesis.de

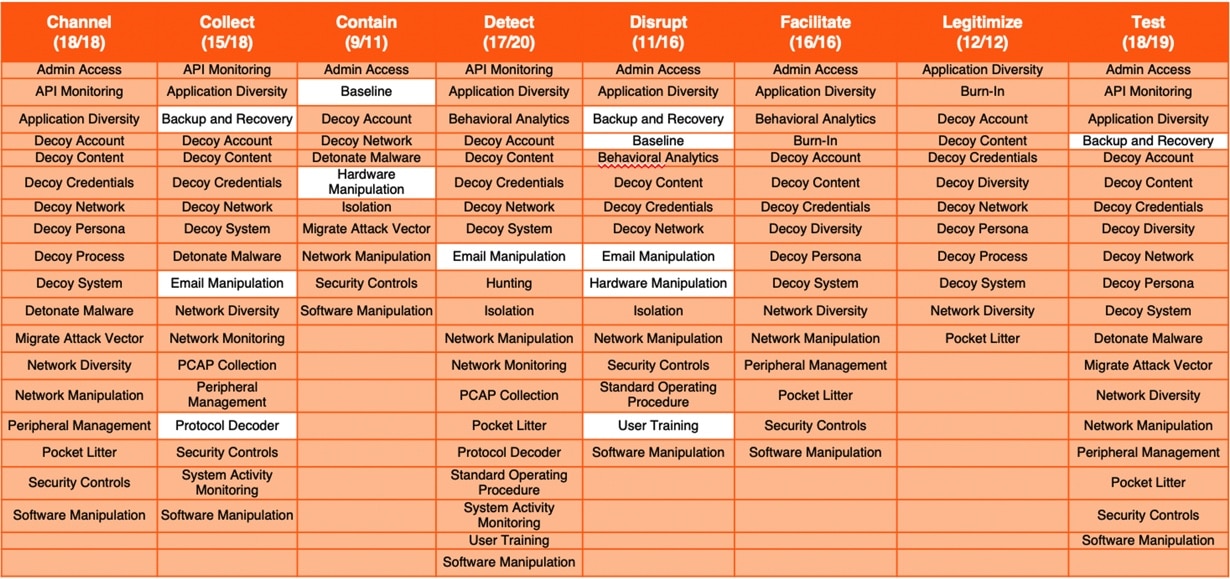

Die BOTsink-Server von Attivo bieten Sicherheitsverantwortlichen die Möglichkeit, netzwerkbasierte Angriffe zu erkennen, zu analysieren und zu bekämpfen. Sie ergänzen Attivos EDN-Suite (Endpoint Detection Net) zur Bekämpfung von Angriffen auf der Basis von Zugangsdaten.

Die BOTsink-Server von Attivo bieten Sicherheitsverantwortlichen die Möglichkeit, netzwerkbasierte Angriffe zu erkennen, zu analysieren und zu bekämpfen. Sie ergänzen Attivos EDN-Suite (Endpoint Detection Net) zur Bekämpfung von Angriffen auf der Basis von Zugangsdaten.